Wyden insta a la FTC a investigar a la organización.

Fuera de la caja y dentro de tu red.

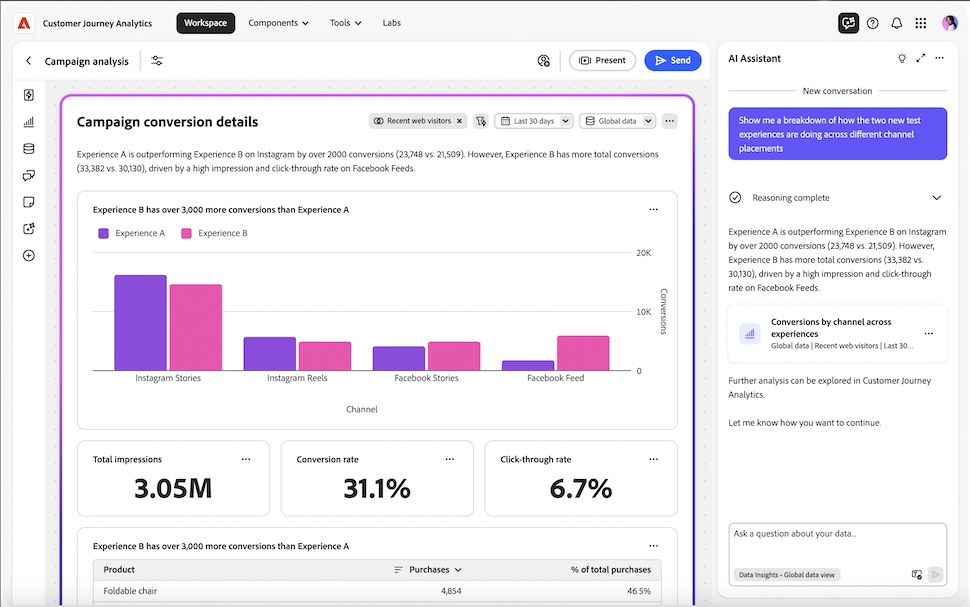

Se está distribuyendo una versión infectada de ScreenConnect a través de ataques de phishing.

Investigadores han detectado un tipo de malware inusual conocido como RatOn.

Reduce el agotamiento y los problemas de seguridad con teléfonos más sencillos y seguros.

Se encontraron más de 500 archivos SVG maliciosos que contenían malware oculto.

Hackers chinos han sido identificados utilizando un nuevo tipo de malware con un objetivo inusual.

UNC6384 está enfocándose en diplomáticos en todo el mundo.

Los marcos regulatorios, como DORA, pueden representar una oportunidad para reforzar la integridad.

Noah Michael Urban se declara culpable de fraude electrónico, robo de identidad agravado y otros cargos.

Los minoristas enfrentan un aumento en las amenazas cibernéticas, y las defensas múltiples son esenciales para garantizar la continuidad del negocio.

Microsoft Teams implementa un enfoque doble para la protección de usuarios.

Descargas falsas de Telegram Premium instalan de manera clandestina el sofisticado malware Lumma Stealer.

Las herramientas para eliminar el software antivirus están adquiriendo cada vez más popularidad.

Los ataques dirigidos con el objetivo de apoderarse de los sistemas están aumentando en frecuencia.

Numerosos dispositivos de salud no están correctamente configurados ni gestionados.

Seha descubierto una gran cantidad de complementos y programas fraudulentos diseñados para robar criptomonedas.

La comunidad de desarrolladores de complementos de Mozilla está enfrentando un ataque.

Miles de sitios web falsos de la Play Store están distribuyendo PlayPraetor.

Las autoridades alemanas informaron sobre la incautación de los servidores empleados por la histórica banda de ransomware BlackSuit, la cual es responsable de ciberataques en Europa y Estados Unidos, incluyendo uno en la ciudad de Dallas.

El grupo de ciberespionaje Turla, asociado a los servicios de inteligencia de Rusia, aparentemente ha aprovechado su dominio sobre la infraestructura de red del país para manipular el tráfico web y engañar a diplomáticos, induciéndolos a infectar sus computadoras.

Un nuevo tipo de malware pasó desapercibido para numerosos programas antivirus.

SarangTrap es una campaña "cargada de emociones", advierten los especialistas.

Con nombres como Dia y Comet, hemos entrado en una etapa donde las extensiones de navegador pronto quedarán obsoletas y las habilidades y agentes de inteligencia artificial asumirán el control.

Google ha suspendido la cuenta de Firebase de Catwatchful tras una investigación de TechCrunch. Esta operación de software espía fue descubierta utilizando los servidores de Google para alojar y operar su aplicación de vigilancia, que estaba monitoreando de manera encubierta los teléfonos de miles de personas.

![Imagen de portada para [object Object]](https://cdn.mos.cms.futurecdn.net/cuJ2nHdA2cLngX4bhsHsye.jpg)

![Imagen de portada para [object Object]](https://www.digitaltrends.com/wp-content/uploads/2025/09/HP1.jpg?resize=1200%2C630&p=1)

![Imagen de portada para [object Object]](https://cdn.mos.cms.futurecdn.net/pJjsnhgKdD782c5SBEneTW.jpg)