Una astuta táctica de fraude utiliza deepfakes para engañar a tus servicios digitales preferidos.

Los repetidores se utilizan para evaluar la defensa de tu sistema antes de un ataque a gran escala.

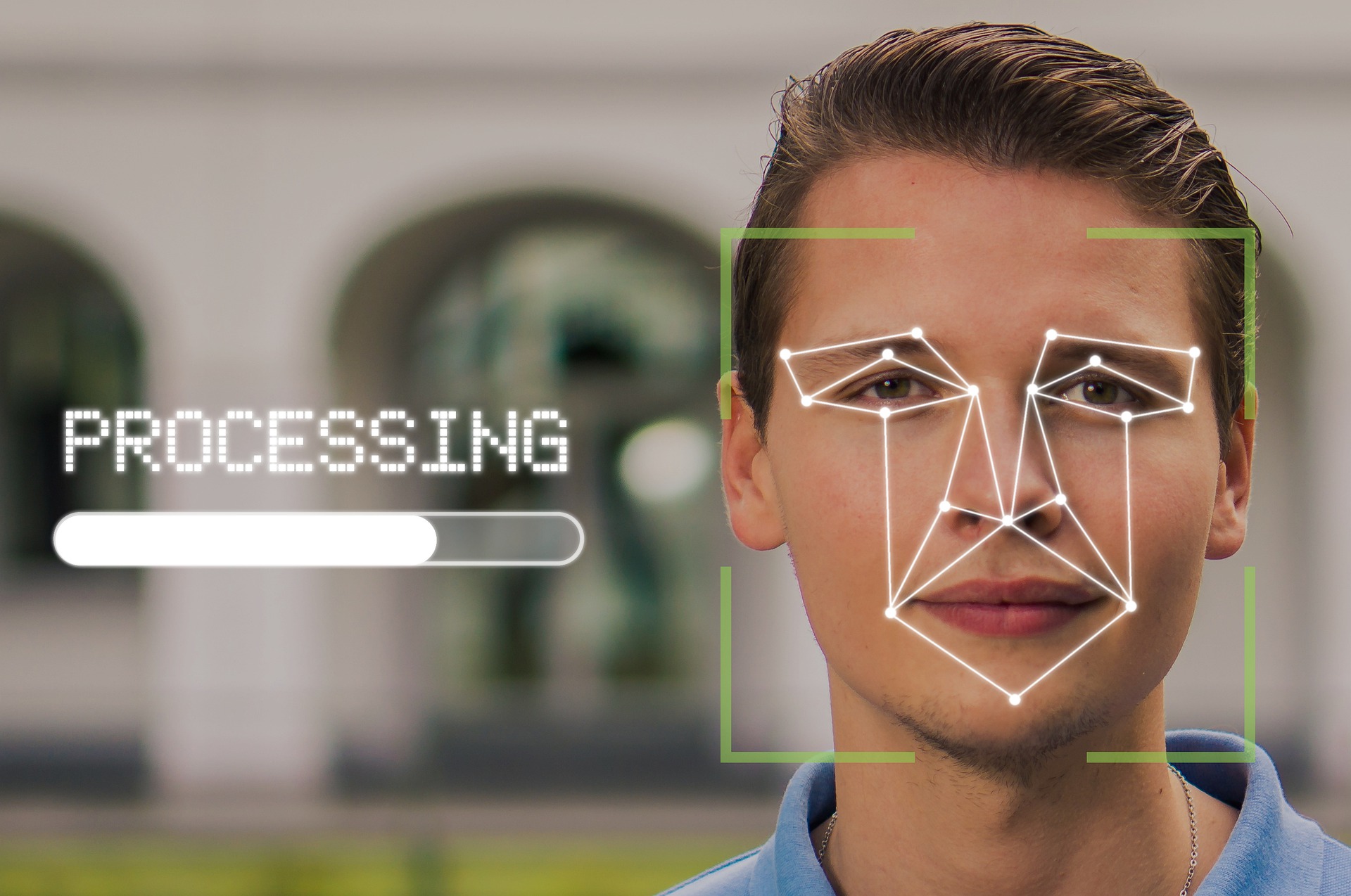

Los expertos en seguridad han advertido que los métodos tradicionales de verificación de identidad son insuficientes, ya que suelen tratar cada comprobación como un evento aislado. La aparición de variaciones de deepfake permite a los delincuentes eludir con facilidad los sistemas de detección biométrica y de verificación de vida.

Una nueva táctica de fraude, identificada por AU10TIX como "Repeaters", está redefiniendo cómo los estafadores acceden a sistemas digitales. A diferencia de los ataques convencionales, que buscan causar un daño inmediato, los Repeaters se enfocan en probar silenciosamente las defensas de bancos, plataformas de criptomonedas y otros servicios mediante el uso de identidades sintéticas levemente modificadas. Una vez que se detectan las vulnerabilidades, estos mismos activos se reutilizan en múltiples plataformas dentro de campañas de fraude coordinadas a gran escala.

La estrategia detrás de esto radica en identidades potenciadas por deepfake, que son versiones ligeramente alteradas de un activo digital central. Estos cambios pueden incluir modificaciones en las características faciales, imágenes de fondo o números de documentos. Cuando se analizan de manera individual, estas variaciones suelen parecer legítimas, eludiendo así los procesos tradicionales de Conozca a su Cliente (KYC) y las verificaciones biométricas.

Yair Tal, CEO de AU10TIX, describe este fenómeno como “la huella dactilar de una nueva clase de fraude: ataques automatizados y potenciados por IA que reutilizan identidades sintéticas y activos digitales a gran escala.” Lo que hace a los Repeaters especialmente peligrosos es su capacidad para explotar las deficiencias de los actuales sistemas de detección de fraude. Muchos de estos sistemas tradicionales se basan en validaciones estáticas, evaluando cada identidad de forma aislada. Las técnicas como escaneos biométricos y verificaciones de vida a menudo no logran captar la situación en su totalidad. Dado que estas identidades sintéticas se envían solo unas pocas veces por plataforma y parecen únicas, las herramientas convencionales tienen dificultades para detectar la repetición.

Para enfrentar esta amenaza, AU10TIX ha implementado el concepto de "validación por consorcio". Este método permite que múltiples organizaciones compartan señales de identidad a través de una red en tiempo real, similar a las mejores plataformas de protección de puntos finales. Si una identidad, o incluso una versión ligeramente modificada, aparece en más de una organización miembro, el sistema lo señala de inmediato. Este enfoque colaborativo busca conectar los puntos entre incidentes que de otro modo podrían parecer aislados.

Además, AU10TIX sugiere que las organizaciones realicen auditorías de vulnerabilidades ante deepfakes e identidades sintéticas que puedan eludir las defensas KYC tradicionales. También es recomendable monitorizar detenidamente los comportamientos a través de dispositivos, sesiones y eventos de incorporación, ya que esto puede revelar actividades coordinadas antes de que escalen. La mejor oportunidad para detectar de forma temprana este tipo de actividades fraudulentas radica en contar con una infraestructura de seguridad conectada y consciente del comportamiento, dado que ninguna solución única puede proclamarse como la mejor protección contra este nueva generación de fraude.